嵌入式培训

达内IT学院

400-996-5531

在嵌入式领域中有一个很重要的东西就是芯片,我们在上篇文章中还讲述到用嵌入式技术,芯片去挽救生命,在这篇文章中我们又提到芯片,但讲述的内容是不同的, 今天我们来探讨的是Arm发布了一系列IP以保护芯片免受物理攻击的原因是什么?

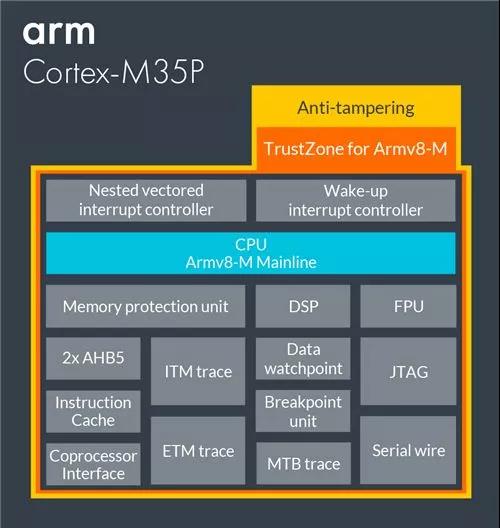

近日,Arm发布了一系列IP以保护芯片免受物理攻击,该系列扩展了Arm的安全IP产品组合,为所有物联网产品提供物理安全性。这些的全新IP产品均标有代表物理安全的字母“P”标识,包括:Cortex-M35P处理器以及一套全新的、可防侧信道攻击的安全IP(CryptoIsland-300P和CryptoCell-312P),下面让我们一起探讨一下。

Cortex-M35P的主要优势

Cortex-M35P是第一款提供防物理篡改功能的Armv8-M处理器,使处理器核心有能力更容易、更快速地取得支付级或电信级的安全认证。Cortex-M35P是Arm安全产品组合的延伸,遵循Arm的PSA平台安全架构原则。

1、让您的设计更自信

提供成熟的、经受过实战检验的、支持广泛的安全技术。

• 建立在经过验证的、已部署在数十亿个SecurCore处理器中的市场适应性技术之上。

• 采用TrustZone技术,在数十亿个基于Cortex-A的设备中获得支持。

• 将现有知识重新用于已由数百万名Cortex-M开发人员部署过的相同程序员模型之上。

2、让保护更灵活

提供多种高级物理安全功能供您选择。

• 为广泛熟悉的Cortex-M系列强化市场适应性,而不会影响性能。

• 提供高度灵活性,以及可选功能项以用于实现高级功能(包括信号处理)。

• 更高的安全性(Lockstep、可配置的奇偶校验、可观察性),从而实现更快速、更低成本的系统安全功能部署。

3、加速您的产品成功

丰富的IP产品和健全生态系统支持能有效降低产品开发成本。

• 在我们全面的Arm安全解决方案组合中进行优化。

• 从Cortex-M33处理器轻松升级。

• 重用基于Cortex-M设备构建的现有软件。

• 由世界第一的嵌入式生态系统支持,获得全球最大的开放知识库。

为什么要防范物理攻击?

我们在日常生活中会遇到越来越多的设备——比如在家中、工作场所、医院,工业场所以及城市空间等等——其中有些是连网的,有些则不是。在这其中,许多设备存储了非常有价值的个人信息,使它们成为物理攻击的目标。

从成本角度来看,由于简单数据采集工具的部署和存在,这些攻击变得更具有可行性。我们越来越多地目睹到物理攻击的发生,例如侧信道攻击已成为标准安全威胁模型的一部分。对物理攻击的主要担忧来自攻击(所产生危害)的延伸效应,即通过攻击一台设备,攻击者可以提取源代码并发现漏洞,进而进行更大规模的网络攻击。

与其他攻击类型相关的物理攻击

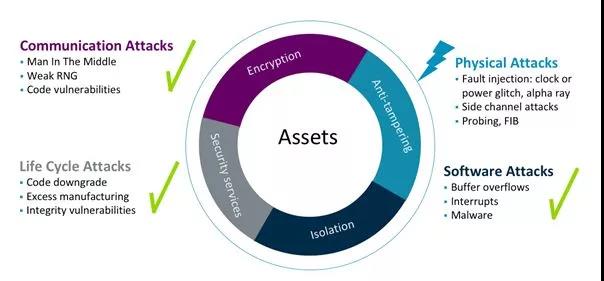

随着攻击平面不断增加以及物联网(IoT)规模呈指数级增长,在产品设计规划过程中可能很难根据现在的情况来确定如何保护您的下一代设备。 为了理解并应对这一状况,Arm通过针对四种不同类型的攻击目标建模来描述安全性,它们分别是:通信、产品生命周期、软件攻击以及物理攻击,如图2所示。

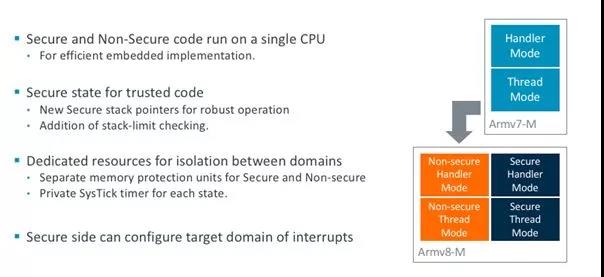

设备面临的风险取决于应用程序和数据的价值。许多设备需要考虑更多针对系统底层的攻击,例如针对底层软件的攻击,可以借助Arm TrustZone提供的隔离来获得充分的保护。但是,还有一些其他类型的用户产品需要考虑更为复杂的攻击风险,例如各类通过物理方式攻击芯片的风险。

图2:对四种不同类型安全攻击的威胁系数进行评估

当对设备及其所面临的威胁进行评估后,紧接着的一项重要的工作就是采取适当的措施来保护您的设备。Arm建议使用分层安全法,使用正确的反制组合对您的设备实施不同层次的保护。

Arm扩展了一系列IP以应对所有类型的安全威胁。

1. 物理保护

当受保护的资产价值足够高时,黑客就有足够的动机对设备采取物理攻击。

2. 指令cache

集成cache提高了从嵌入式Flash取指令时的性能。

3. TrustZone:全系统安全的基础

TrustZone强化了系统中对信息安全敏感的功能的保护。它不仅提供了对代码、内存和I/O的软件隔离,同时还满足了实时、确定的响应,最小的上下文切换开销以及系统要易于软件开发的要求。

4. 用于任务隔离的内存保护单元(MPU)

软件可靠性和系统安全性的提高可藉由限制每个模块——使其仅被允许访问完成功能所必需的特定存储器区域来实现。通过这种方式,MPU可以保护当前任务所需资源以外的所有其它存储器和外设免受破坏或未经授权的访问,从而显着提高系统的可靠性。

5. 可扩展性的协处理器接口

对于特定应用程序,专用计算可大有作为。在实现这一扩展计算能力的同时,保持世界领先生态系统的所有优势同样至关重要——即开发工具、编译器、调试器、操作系统和中间件的最广泛选择。

6. 数字信号处理(Digital Signal Processing, DSP)扩展

为了加速软件开发,Arm还在CMSIS项目中提供免费的DSP库。该库包含一系列数字滤波器、转换和数学函数(如矩阵),并支持一系列数据类型。

总结

总之,物理攻击是对嵌入式或物联网设备的几种潜在攻击之一。 Arm的PSA平台安全架构为设计人员在威胁建模过程中所需通过的安全级别进行评估,以便采用适当的反制组合。物理攻击正变得愈发简单和廉价,因此先进的芯片保护技术至关重要。然而,物理安全设计则通常较为复杂。

恭喜你阅读完了本文, 电脑系统担心黑客攻击,芯片同样需要防范避免被攻击,相信你已经了解了Cortex-M35P的主要优势、ARM防范物理攻击的缘由、Arm扩展的一系列IP以应对所有类型的安全威胁是什么等内容,对此你还有什么不一样的想法呢?你还有嵌入式相关的其他问题吗?欢迎你来达内嵌入式培训机构进行咨询。

免责声明:内容和图片源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。

填写下面表单即可预约申请免费试听!怕钱不够?可就业挣钱后再付学费! 怕学不会?助教全程陪读,随时解惑!担心就业?一地学习,可全国推荐就业!

Copyright © Tedu.cn All Rights Reserved 京ICP备08000853号-56  京公网安备 11010802029508号 达内时代科技集团有限公司 版权所有

京公网安备 11010802029508号 达内时代科技集团有限公司 版权所有